Основные моменты:

- Для чего нужен LAPS

- Внедрение LAPS по пунктам

- Установка LAPS для администратора

- Расширение схемы для LAPS

- Домен для LAPS

- Подготовка для работы с LAPS RODC

- Настройка защиты паролей в Active Directory

- Установка LAPS клиентам (рабочие станции и member сервера)

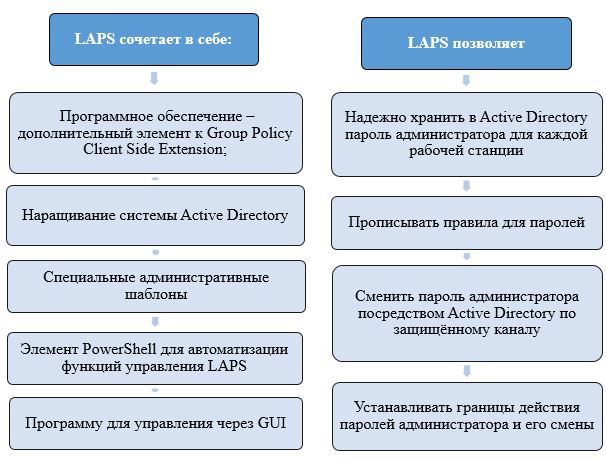

Для чего нужен LAPS

Всё это будет функционировать на инфраструктуре, основанной на DC уровня Windows Server 2003 и выше, а также управлять паролями на системах, устроенных на основе серверной ОС Windows Server от и выше 2003 и клиентской ОС Windows Vista. Что касается ОС Windows XP, то можно применить Group Policy Preferences.

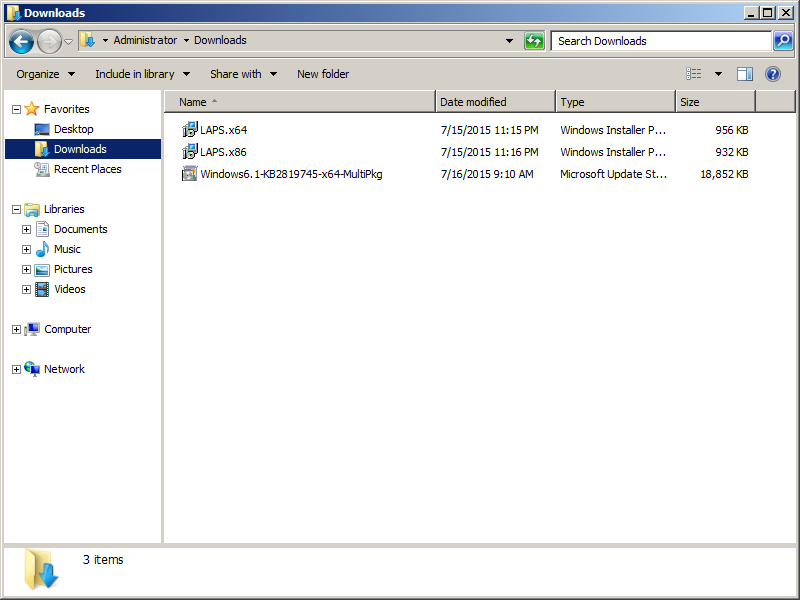

Установка LAPS

- Загрузка LAPS версии 6.1

- Установка на рабочее место администратора

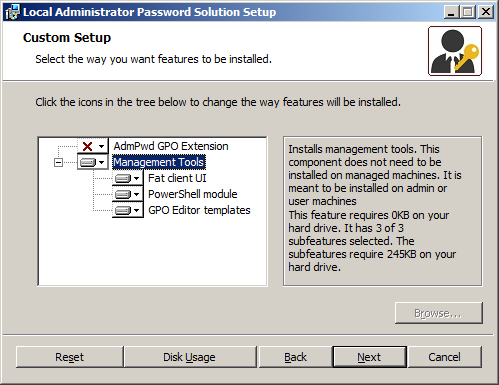

Будут установлены элементы Fat Client UI – программка для быстрого поиска рабочей станции или member server по имени и мониторинга данных по паролю учётной записи администратора.

PowerShell Module – элемент для выполнения административных задач LAPS

GPO Editor templates – административные шаблоны для управления настройками модуля LAPS на клиентах.

- Расширяем структуру для LAPS

Используются следующие компоненты хранения данных: ms-Mcs-AdmPwd и ms-Mcs-AdmPwdExpirationTime. Для их добавления надо запустить PowerShell от учетной записи, подгрузить модуль LAPS (Import-Module AdmPwd.PS и выполнить его). Выглядеть это будет таким образом:

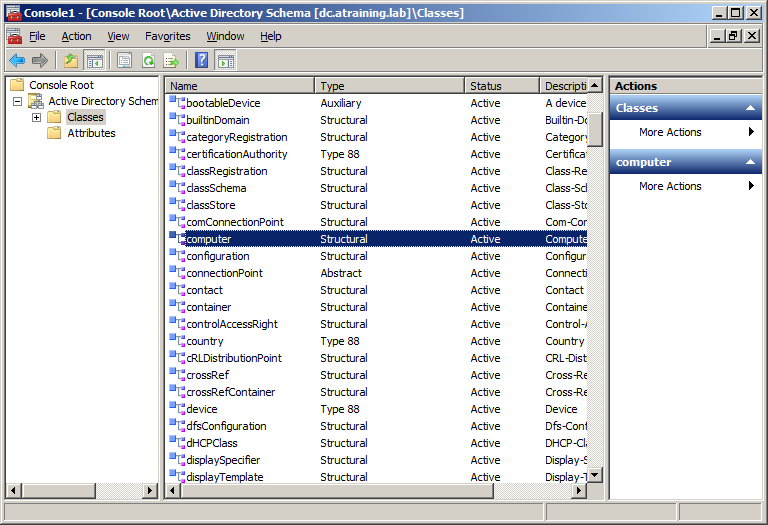

Далее, можно увидеть, как эти элементы добавлены к классу computer.

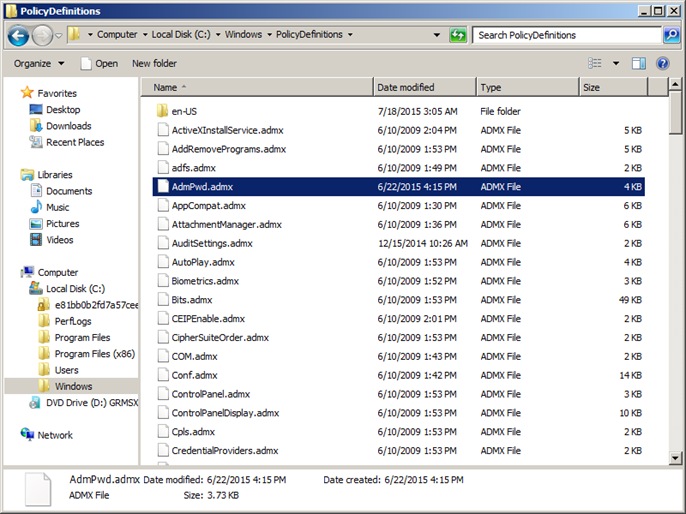

Подготовка домена для LAPS GPO

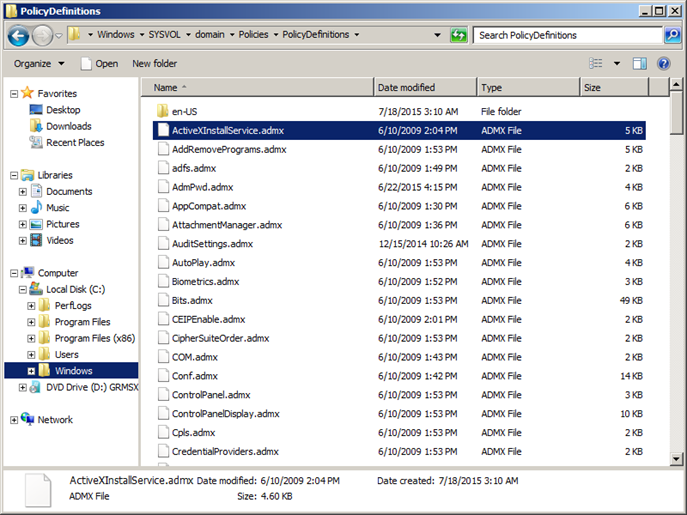

Необходимо найти шаблоны LAPS GPT. Так же находим языковый файл AdmPwd.adml в папке en-us и переносим оба в центральное хранилище политик домена.

Проверяем работу:

Проверяем работу:

Подготовка перед работой с LAPS RODC

Read only DC – специальный контроллер домена, который держит в себе копии разделов Active Directory, но не может в них писать. Т.е в них отсутствует информация, которую нужно скрыть.

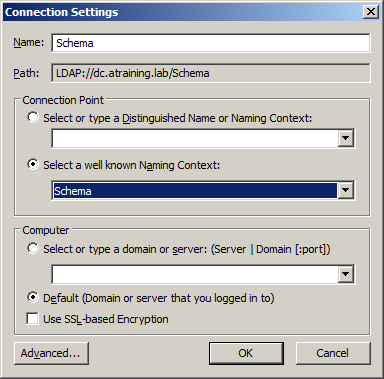

Откроем раздел ADSI, раздел схемы:

Найдем атрибут ms-Mcs-AdmPwd, нам необходимо знать значение searchFlags. Значением по умолчанию в данном случае будет 0*388. Необходимые атрибуты выставлены правильно таким образом, что доступ будет ограничен и реплицироваться на Rodc не будет.

Защита хранения паролей в Active Directory

Создаем группу с нужным наименованием и добавляем в нее тех участников, которым нет необходимости иметь доступ к данным о паролях администраторов. Далее, указываем, что на все созданные учетные записи эта группа имеет запрет. Для этого открываем редактор схемы и выбираем Default ACL у объекта computer.

Так же следует снять все остальные разрешения данной группы. Это можно сделать функцией Clear All на первой и второй вкладке.

Далее, выдадим учетной записи необходимые для реализации механизма LAPS права на саму себя. Нужно найти в редакторе схемы найти ACE про SELF и там добавить право на работу с данными атрибутами.

Эти действия нужно будет проделать со всеми уже имеющимися учетными записями рабочих станций (компьютеров).

Далее, необходимо раздать права тем, кто будет администрировать эти пароли локальных администраторов. Делаем по аналогии.

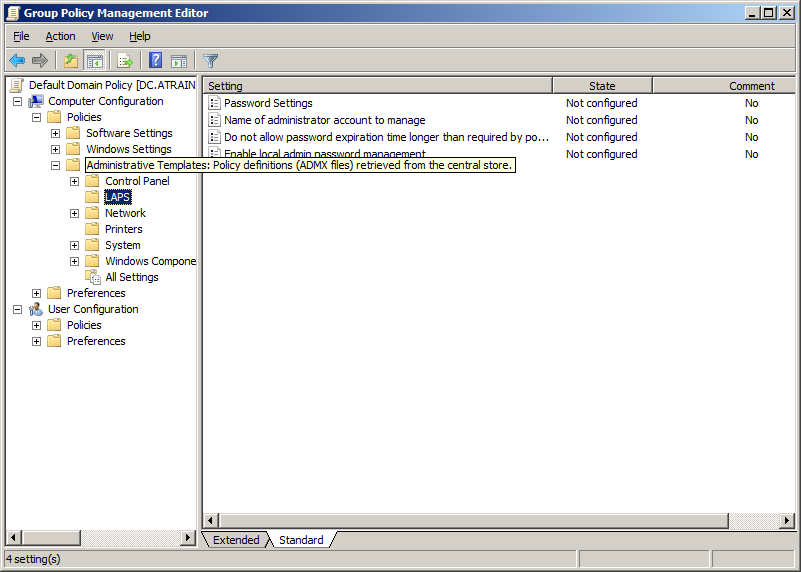

Настройка политик LAPS для рабочих станции и member серверов.

Их всего 4 и м ы рассмотрим бегло каждую.

Enable local admin password management

Установка и включение локального клиента LAPS, являющегося CSE.

Password Settings

Настройка сложности паролей и времени автозамены.

Name of administrator account to manage

Если использовать LAPS для управления учетной записью встроенного администратора, то в этом параметре нет необходимости и система сама поймет в чем дело. Но еще LAPS можно использовать для управления другими учетными записями с правом локального администратора.

Do not allow password expiration time longer than required by policy

Эта настройка необходима для разрешения конфликта. Если в Password Setting установлено одно время замены паролей, а в атрибуте ms-Mcs-AdmExpirationTime вручную другое.

Разверткка LAPS для клиентов рабочих станций и member-серверов

Для этого необходимо создать новую групповую политику, добавить в нее MSI модуль LAPS, установить его от имени компьютера, а так же направить эту политику на нужную группу хостов.

Выложим msi файлы для LAPS на сетевой ресурс общего доступа, для того что бы клиенты могли их забрать. Затем назначаем Assign на раздачу для компьютеров, подчиняющихся этой политике.

Возможно добавить в политику WMI фильтр, который ограничит применение 64 битовыми системами.

Уточним, что атрибут OSAchitecture класса Win32_Operating System присущ только NT 6.0 выше. В случае, когда LAPS нужно устанавливать на различные Windows Server 2003 (NT 5.2 и могут быть х86, х86-64) то нужно использовать анализ атрибута AddressWidth у класса Win 32_Processor.

Вот итоговый вариант политики:

Сейчас LAPS можно применять. А после применения политик и установки модулей, пароли автоматически сгенерируются и попадут в Active Directory.

Теперь у нас есть точный и безопасный механизм автоматизации административной задачи.

About The Author

Виктор Карабедянц

ИТ директор (CIO), руководитель нескольких DevOps команд. Профессиональный руководитель проектов по внедрению, поддержке ИТ систем и обслуживанию пользователей.