Вариантов внедрения IdM большое количество. Попробуем разобраться, как построить модель доступа, используя советы профессионалов. Они основаны на тщательно проведенных исследованиях и согласованы с бизнес-потребностями.

Совет №1: помним о CIA

Из, так называемой «триады информационной безопасности» — confidentiality + integrity + availability, определяют:

- рамки конфиденциальности;

- права на модификацию целостности данных;

- доступ к бизнес-приложениям;

- риски, связанные с целостностью/конфиденциальностью информации.

Внимание: для каждого бизнес-процесса будет принято свое индивидуальное решение.

Совет №2: уделяем внимание ключевым моментам доступа

К основным позициям, заслуживающим особого внимания при внедрении IdM, специалисты относят:

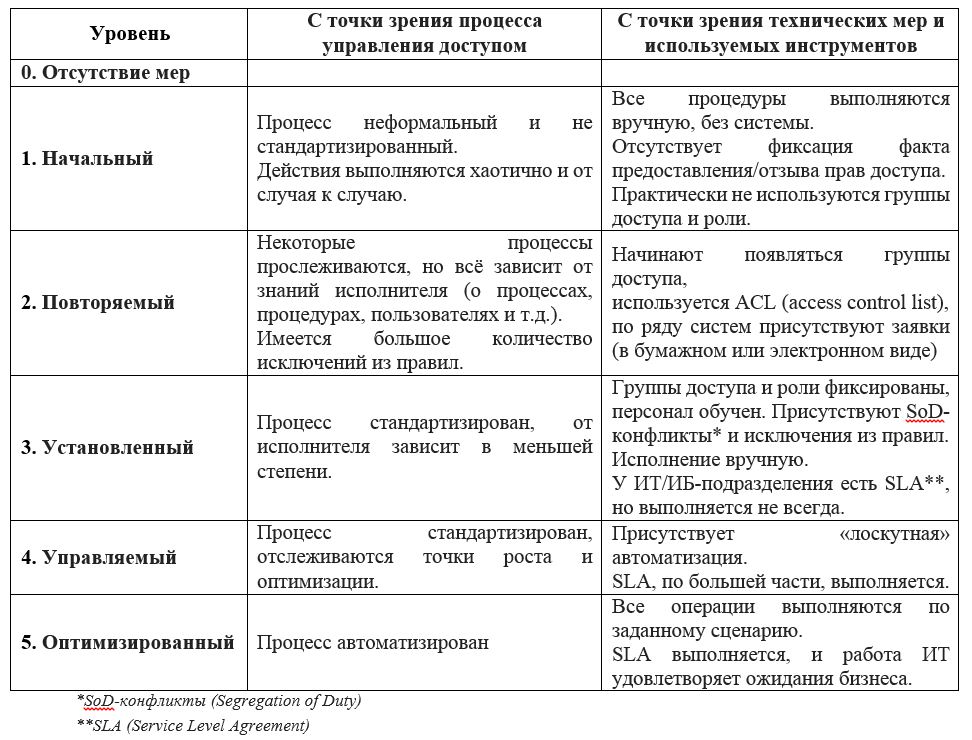

- модель зрелости процессов управления доступом (какой уровень зрелости у вашей компании? можно ли улучшить создавшееся положение?);

- подход к построению модели доступа (чаще всего это ролевая модель, когда каждый работник выполняет свою определенную роль).

Совет №3: все процессы должны выполняться в соответствии с установленной очередностью

Специалисты разработали пошаговый алгоритм для составления модели доступа.

- Определение используемых персоналом систем. Это необходимо для заведения учетных записей.

- Определение базового доступа для больших групп пользователей компании (например, бухгалтеров, рекламщиков, ИТ-специалистов и т.д.). Для них нужны минимальные права в каждой из систем.

- Типизируем доступность в зависимости от подразделения.

- Назначаем типовые роли внутри отдельно взятого подразделения (например, в зависимости от занимаемой должности).

- Выявляем конфликтующие и избыточные права, то есть, проверяем уже полученные результаты. На этом этапе рассматривается в совокупности права доступа пользователей во всей системе, а не в отдельности.

Общие выводы

- Внедрение IdM предполагает целый комплекс практических решений, которые предназначены специально для управления учетными записями пользователей, контролирующими системами, доступом. Все это необходимо для повышения безопасности информационных систем, их производительности. «Плюсом» IdM являются:

- снижение затрат на обеспечение безопасности;

- оптимизация времени простоя;

- сокращение количества повторяющихся задач.

Практическая польза внедрения IdM в автоматизировании повседневных операций, а также в контроле прав доступа работников с последующим их мониторингом. Это объясняется тем, что все сведения о правах доступа и учетных записях пользователей будет аккумулирована в одном IdM-решении.

About The Author

Виктор Карабедянц

ИТ директор (CIO), руководитель нескольких DevOps команд. Профессиональный руководитель проектов по внедрению, поддержке ИТ систем и обслуживанию пользователей.