В этой статье я объясню, как интегрировать принцип clean source в методы разработки и управления Active Directory для обеспечения безопасности ваших систем.

Принцип clean source (CSP) важен для обеспечения информационной безопасности и указывает, что система может зависеть от более высокой системы доверия, но не от более низкой. На практике это означает, что вы должны идентифицировать все зависимости безопасности объекта и убедиться, что они так же надежны, как и объект, который вы пытаетесь защитить.

Анализ контрольных отношений

Любой субъект, контролирующий объект, является зависимостью объекта от безопасности. Давайте посмотрим на примере контролера домена (DC). Зависимости безопасности (субъекты) DC — это другие объекты, которые имеют прямое или косвенное управление DC. Учетные записи администратора домена и рабочие станции, в которых входят администраторы домена, являются одновременно субъектами. Если хакер может скомпрометировать учетную запись администратора домена или рабочую станцию, которую использует администратор домена, он может получить эффективный контроль над контроллером домена.

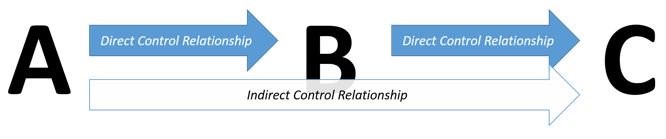

Понимание зависимостей безопасности в вашей среде может быть не таким простым, как кажется на первый взгляд. Чтобы лучше проанализировать зависимости безопасности нужно взглянуть на контрольные отношения. Я могу определить, что администраторы домена контролируются контроллерами домена, но рабочие станции, в которые они входят, также являются субъектами, потому что контроль транзитивный.

Анализ контрольных отношений (Image Credit: Microsoft)

Учетные записи администратора домена и рабочие станции, в которые они входят, должны быть защищены на том же уровне, что и мои контроллеры домена. Вы можете рекурсивно повторять этот процесс, чтобы установить все зависимости безопасности объекта. Если рабочие станции, используемые администраторами доменов, являются субъектами, по этой логике я могу также установить, что аппаратные средства и медиа установки OS также являются субъектами. Чтобы защитить DC, мне нужно доверять аппаратному обеспечению рабочей станции, используемой администраторами домена, на том же уровне, на котором я бы доверял аппаратным средствам, установленным для контроллеров домена, и соответствующим образом защитил источник медиа установки ОС.

Учетные записи администратора домена и рабочие станции, в которые они входят, должны быть защищены на том же уровне, что и мои контроллеры домена. Вы можете рекурсивно повторять этот процесс, чтобы установить все зависимости безопасности объекта. Если рабочие станции, используемые администраторами доменов, являются субъектами, по этой логике я могу также установить, что аппаратные средства и медиа установки OS также являются субъектами. Чтобы защитить DC, мне нужно доверять аппаратному обеспечению рабочей станции, используемой администраторами домена, на том же уровне, на котором я бы доверял аппаратным средствам, установленным для контроллеров домена, и соответствующим образом защитил источник медиа установки ОС.

Принцип clean source в управлении Active Directory

Как только вы разобрались с CSP, вы можете убедиться, в этом есть здравый смысл. Но это не мешает нам игнорировать CSP в нашей среде. Права администратора домена часто передаются работникам IT-отдела без особых предосторожностей. И те же самые пользователи регистрируются на рабочих станциях, которые недостаточно защищают ценные учетные данные.

Корпорация Майкрософт рекомендует использовать специально усиленные рабочие станции (Privileged Access Workstations) для администрирования таких чувствительных систем, как контроллеры домена. Jump серверы, виртуальные машины (VM) и управление привилегированным доступом (PAM) могут помочь смягчить некоторые атаки, но не соответствуют требованиям CSP.

Jump серверы

Серверы, предназначенные исключительно для задач администрирования (jump серверы), полагаются на безопасность удаленного ПК, с которого они обращаются. Таким образом, jump серверы должны использоваться только в том случае, если они доступны c рабочих станций с привилегированным доступом.

Виртуальные машины админа

Администраторские VM, размещенные на стандартных пользовательских рабочих станциях, зависимы от рабочих станций для их же собственной безопасности, а это нарушает CSP. Если вы хотите, чтобы пользователи, обладающие правами администратора домена, использовали только одно устройство, внедряйте стандартные пользовательские VM на рабочих станциях с привилегированным доступом, а не наоборот.

Решения для управления привилегированным доступом (PAM)

Решения PAM, которые дают пользователям большие полномочия согласно спросу или предопределенным правилам, должны использоваться осторожно, чтобы удостовериться, что CSP не нарушен. Использование PAM для предоставления полномочий администратора домена пользователю, зарегистрированному на стандартной рабочей станции, представляет угрозу безопасности, ведь это не стыкуется с принципом CSP.

CSP может быть применен в случаях, в которых вы должны защитить чувствительные объекты, например, серверы баз данных, сетевую инфраструктуру и контроллеры домена. Безопасность редко удобна, но компенсацией станет укрепленная инфраструктура, в которую трудно проникнуть. В следующей статье Petri я покажу вам, как сконфигурировать привилегированные рабочие станции доступа.

About The Author

Виктор Карабедянц

ИТ директор (CIO), руководитель нескольких DevOps команд. Профессиональный руководитель проектов по внедрению, поддержке ИТ систем и обслуживанию пользователей.